然后进行代理设置,如下图-4所示:

图-4

此处我们设置CSRFTester代理地址为127.0.0.1 ,端口为8008。代理设置完成,就可以使用CSRFTester工具了。

步骤2: 使用合法账户访问网站

首先打开CSRFTester工具,点击Start Recording,如下图-5所示,CSRFTester会将我们之后使用浏览器访问的所有页面,表单之类进行抓取记录。

图-5

然后打开火狐浏览器,访问我们要测试的网站,CSRFTester工具会将所有访问的链接抓取,如下图-6所示,我们访问wordpress的新增账户页面。

图-6

我们新增一个账户test,如下图-7所示,为网站目前的存在的账户。

图-7

步骤3:通过CSRF修改并伪造请求

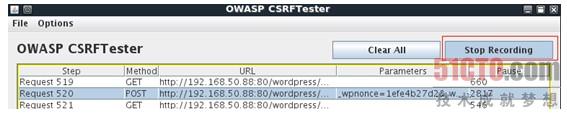

CSRTTest将所有的页面表单都抓取下来了,等到抓取到了我们要做测试的页面时,就可以点击Stop Recording ,停止抓取URL,并开始修改相应的表单进行测试,如下图-8所示:

图-8

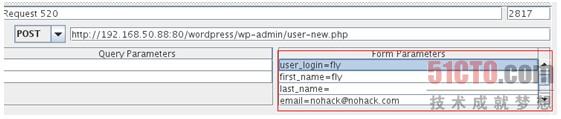

Stop Recording之后,我们点击要测试的URL,然后修改相应的表单信息,如下图-9所示:

图-9

如上图-9所示为我们抓取的增加用户的页面,红色区域为增加用户的表单信息,现在我们修改表单信息并提交,如果能够增加用户成功,则说明网站存在CSRF漏洞。

文章来源于领测软件测试网 https://www.ltesting.net/