存在Microsoft SQL Server SA弱口令漏洞的计算机一直是网络攻击者青睐的对象之一,通过这个漏洞,可以轻易的得到服务器的管理权限,从而威胁网络及数据的安全。

作为网络管理员,我们可不能不闻不问,一定要弄清楚这其中的起因、经过和结果,才能有的放矢,做到更为有效的防范,下面我就详细的向大家介绍一下。

Microsoft SQLServer是一个c/s模式的强大的关系型数据库管理系统,应用领域十分广泛,从网站后台数据库到一些MIS(管理信息系统)到处都可以看到它的身影。网络中利用Microsoft SQLServer SA弱口令入侵的核心内容就是利用Microsoft SQLServer中的存储过程获得系统管理员权限,那到底什么是存储过程?

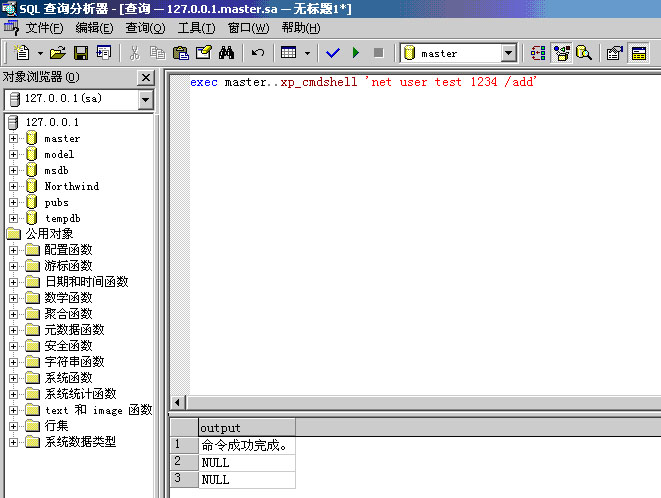

存储过程是存储在SQLServer中的预先写好的SQL语句集合,其中危险性最高的扩展存储过程就是xp_cmdshell了,它可以执行操作系统的任何指令,而SA是Microsoft SQLServer的管理员帐号,拥有最高权限,它可以执行扩展存储过程,并获得返回值,比如执行:exec master..xp_cmdshell 'net user test 1234 /add'和exec master..xp_cmdshell 'net localgroup administrators test /add'这样对方的系统就被添加了一个用户名为test,密码为1234,有管理员权限的用户,如图一所示。

图一(点击看原图)

现在你应该明白为什么得到SA密码,就可以得到系统的最高权限了吧。而往往不少网络管理员不清楚这个情况,为自己的SA用户起了一些诸如1234,4321等简单的密码,甚至根本就不设置密码,这样网络入侵者就可以利用一些黑客工具很轻松的扫描到SA的密码,进而控制计算机。

除了xp_cmdshell,还有一些存储过程也有可能会被入侵者利用到:

1、xp_regread(这个扩展存储过程可以读取注册表指定的键里指定的值),使用方法(得到机器名):

|

2、xp_regwrite(这个扩展存储过程可以写入注册表指定的键里指定的值),使用方法(在键HKEY_LOCAL_MACHINE\SOFTWARE\aaa\aaaValue写入bbb):

|

如果被入侵的计算机的administrator用户可以浏览注册表中的HKEY_LOCAL_MACHINE\SAM\SAM\信息,那使用xp_regread、xp_regwrite这两个存储过程可以实现克隆administrator用户,得到管理员权限。xp_regdeletekey、xp_regdeletevalue也会对系统带来安全隐患。

3、OLE相关的一系列存储过程,这系列的存储过程有sp_OACreate,sp_OADestroy,sp_OAGetErrorInfo,sp_OAGetProperty,sp_OAMethod,sp_OASetProperty,sp_OAStop,使用方法:

|

这样对方系统增加了一个用户名为test,密码为1234的用户,再执行:

|

用户test,被加入管理员组。

解决办法:给SA起个足够复杂的密码,使网络攻击者很难破解出来。为了保险,我们还要到在SQLServer的查询分析器中使用存储过程sp_dropextendedproc删除xp_cmdshell等存储过程,需要时再使用sp_addextendedproc恢复即可,具体操作可以在SQLServer中查询sp_dropextendedproc和sp_addextendedproc的使用帮助,需要注意一点的是删除OLE相关系列的存储过程,可能会造成企业管理器中的某些功能无法使用,这里笔者不建议删除。

既然我们知道了SP_OACREATE的使用方法,那我们就可以到\WINNT\system32下找到cmd.exe,net.exe和net1.exe这三个文件,在“属性”—“安全”中把可以对他们访问的用户全部删除掉,这样就无法使用SP_OACREATE来增加系统用户了,在我们需要访问这些文件的时候再加上访问用户就可以了。

(责任编辑:铭铭)文章来源于领测软件测试网 https://www.ltesting.net/

版权所有(C) 2003-2010 TestAge(领测软件测试网)|领测国际科技(北京)有限公司|软件测试工程师培训网 All Rights Reserved

北京市海淀区中关村南大街9号北京理工科技大厦1402室 京ICP备10010545号-5

技术支持和业务联系:info@testage.com.cn 电话:010-51297073